¿Cuáles son los pasos para asegurar que mi teléfono se autodestruya?

¿Qué sucede cuando la privacidad se presenta en un nivel alto? Hoy en día, hay muchas preocupaciones en torno a la privacidad en los dispositivos móviles, especialmente con la creciente presencia de ransomware y otros ciberataques. Si bien siempre ha habido preocupación por los dispositivos electrónicos de los usuarios, nunca ha sido más importante que ahora garantizar la seguridad de los datos almacenados en dispositivos personales. ¿Pero qué hay de garantizar la seguridad de tus datos personales, incluso en el peor de los casos? La respuesta es el autodestrucción. Este artículo se enfocará en explicar cuáles son los pasos para asegurar que un teléfono se autodestruya, para permitir que los usuarios conserven sus datos personales seguros.

1. ¿Qué es la autodestrucción de teléfonos?

Autodestrucción de teléfonos: Una Introducción

La autodestrucción de teléfonos, también conocida como destrucción de datos, es un método para asegurar los datos sensibles guardados en un dispositivo diigital. Cuando la autodestrucción es completada, los usuarios pueden estar seguros de que sus datos personales e información privada están permanentemente perdida. Esto es una herramienta esencial para prevenir acceso no autorizado a información como tarjetas de crédito, passwords y direcciones de correo electrónico.

Diferentes maneras de autodestrucción de teléfonos

Hay muchas maneras diferentes para la autodestrucción de teléfonos. Por ejemplo, los teléfonos modernos que tienen capacidad de reconocimiento de huella digital pueden establecer un patrón de autodestrucción. Esto significa que si el teléfono no reconoce la huella del usuario después de un número específico de intentos, los datos se autodestruyen. Esta es una herramienta ideal para aquellos que desean evitar el uso no autorizado de sus teléfonos.

Otra opción para autodestrucción de teléfonos es a través de aplicaciones específicas diseñadas para eliminar los datos guardados en el teléfono. Estas aplicaciones pueden eliminar todos los datos personales guardados en el teléfono con solo un par de clics. Estas aplicaciones también pueden tener timeouts programados después de los cuales los datos se eliminan automáticamente. Esto es ideal para aquellos que quieren garantizar que sus datos no sean utilizados en caso de que el teléfono caiga en manos incorrectas.

Precauciones para autodestrucción de teléfonos

Como con cualquier tecnología de seguridad, hay ciertas precauciones que los usuarios deberían tomar al utilizar la autodestrucción de teléfonos. Por ejemplo, los usuarios deben asegurarse de configuarar sus dispositivos para exigir una contraseña o patrón de desbloqueo antes de poder acceder a los datos. Esto también debería ser configurado para un tiempo de exceso específico, de modo que el teléfono se bloquearía si no se identifica al usuario en un plazo de tiempo específico. Esta es una precaución necesaria para garantizar su seguridad.

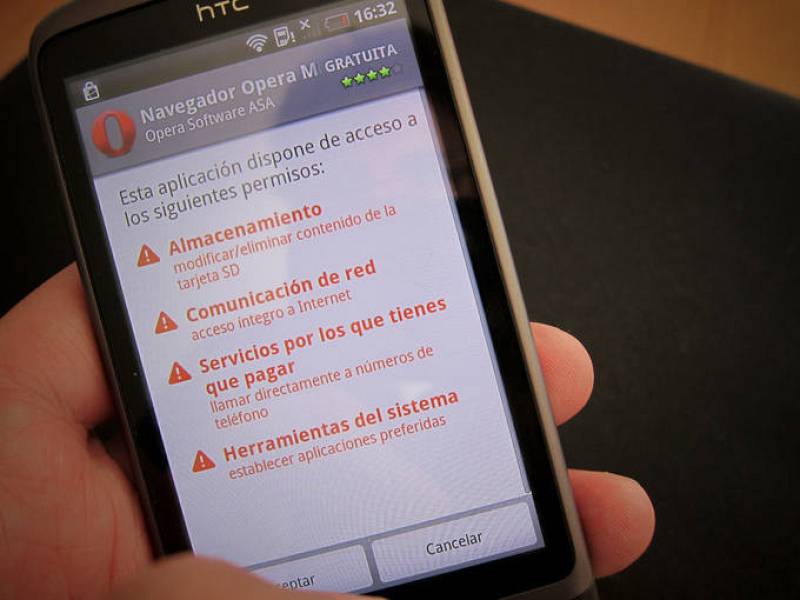

Además, los usuarios deben tener cuidado al descargar aplicaciones de autodestrucción de teléfonos. Estas aplicaciones deberían provenir de fuentes confiables y deberían ser una única fuente de autodestrucción para el dispositivo. Esto significa que los usuarios deberían evitar conectar sus dispositivos a redes Wi-Fi públicas para descargar aplicaciones. Esto podría comprometer la seguridad de sus datos personales.

2. Cómo asegurar la autodestrucción de teléfonos

Utilizar un software adecuado

Un paso fundamental para asegurar la autodestrucción de teléfonos es utilizar un software adecuado. Esto significa que el software debe permitir el cifrado de los datos para que no puedan ser leídos por personas no autorizadas. Los teléfonos con un sistema operativo Android ofrecen una variedad de aplicaciones encriptadas que pueden asegurar los datos. Algunos ejemplos de aplicaciones encriptadas para Android son SSE File Encrypter, Encrypto y Cryptomator.

Configurar la autodestrucción de datos

Una vez que se ha seleccionado y descargado el software adecuado para garantizar la autodestrucción de teléfonos, el siguiente paso consiste en configurar la autodestrucción de datos. Para configurar la autodestrucción de datos, hay que elegir qué datos se van a eliminar y darle el control sobre qué medidas de seguridad se deben seguir. Estas configuraciones después se deben guardar en el teléfono.

Revisar periódicamente

Una vez que la autodestrucción de datos ya está configurada, existen algunos pasos adicionales para garantizar la seguridad de los teléfonos. Lo más importante es revisar periódicamente el estado de la configuración. De esta forma se asegura que el software de autodestrucción sigue siendo válido. Además, esta revisión es importante para detectar cualquier actividad sospechosa en el teléfono y para actualizar la configuración si es necesario.

3. Identificando los riesgos asociados a la autodestrucción

Describiendo los riesgos asociados

Autodestrucción se refiere a la tendencia de una persona a tomar acciones impulsivas o involuntarias con la intención de destruirse a sí mismo. A menudo, los individuos que se autodestruyen tienen dificultades para identificar vías razonables para manejar situaciones emocionalmente cargadas o abordar problemas existentes en su vida. La autodestrucción puede manifestarse de muchas maneras diferentes, cada una con diferentes riesgos asociados. Por ejemplo, el abuso de sustancias o comportamientos pueden causar daños físicos serios, tales como enfermedades crónicas o discapacidades graves. En su forma más intensa, puede incluso conducir al suicidio.

Evaluando los riesgos

La evaluación cuidadosa de los riesgos asociados con la autodestrucción se puede realizar considerando el ámbito relacional, físico y psicológico. En un ámbito relacional, la autodestrucción afecta la dinámica de las relaciones entre un individuo y su entorno. Esto puede llevar a la ruptura de relaciones, la aparición de conflictos y la disminución significativa de la satisfacción en las relaciones significativas. Esto puede afectar negativamente la propia salud emocional de un individuo, así como también de aquellos que lo rodean. El ámbito físico se refiere a los posibles daños corporales debidos al comportamiento autodestructivo. Esto puede incluir lesiones autoinfligidas, adicciones, enfermedades causadas por hábitos de la vida poco saludables, discapacidades crónicas y aumento de la muerte prematura.

Tomando medidas para prevenir y minimizar el riesgo

Es importante tener en cuenta que la autodestrucción es un proceso a largo plazo, por lo que es importante tomar medidas para prevenir el comportamiento antes de que se inicie o progrese. Por ejemplo, ayudar a un individuo a desarrollar habilidades de resolución de problemas que le permitan procesar emociones complejas y abordar conflictos estresantes. Es importante ayudar a los individuos a desarrollar patrones de inversión saludables, inspirar actividades de valor personal, y promover un estilo de vida saludable. Cuando el comportamiento autodestructivo comienza a aparecer, hay que abordarlo y realizar intervenciones apropiadas con psicoterapia, tratamiento farmacológico, apoyo relacional y prevención del daño corporal.

4. Descifrando los secretos de la autodestrucción de teléfonos

Lo primero es entender el proceso. Lo mejor es comenzar por entender el proceso completo para después encontrar la forma de anularlo. El proceso completo para la autodestrucción de teléfonos comenzar cuando el teléfono recibe un mensaje que dice algo así como "autodestrucción de teléfonos activado" o "iniciar la autodestrucción". El teléfono en este punto comienza el proceso, los datos se borran parcial o completamente según lo programado y el teléfono entra a un modo de espera. Este periodo de espera es importante para descubrir los códigos necesarios para anular el proceso antes de que sea demasiado tarde.

Luego de entender el proceso, viene el turno de encontrar las herramientas. Existen ciertos programas específicos diseñados para buscar y recuperar los datos perdidos. Estos programas son útiles para realizar una copia de seguridad de todos los datos del teléfono. También es recomendable tener un equipo especializado a la mano para ayudar en la búsqueda y recuperación de los datos.

Una vez hecho los pasos anteriores, viene el turno de encontrar los códigos secretos. Los códigos son la clave para cancelar la autodestrucción antes de que sea demasiado tarde. Estos códigos se guardan en una ubicación secreta dentro del teléfono. Para acceder a ellos, hay que usar un programa específico que nos puede decir dónde está esa ubicación secreta. Una vez identificamos la ubicación, los códigos se pueden obtener manualmente, por lo que se recomienda buscar guías de especialistas para realizar el proceso con éxito.

5. Estableciendo un plan para asegurar la autodestrucción de teléfonos

Más y más empresas están iniciando la auto-destrucción de teléfonos inteligentes en un intento de maximizar la seguridad de sus datos. Esta práctica le permite asegurar que ningún usuario pueda acceder a la información privada. Si también está considerando implementarla en su empresa, aquí hay cinco pasos críticos para establecer un plan de auto-destrucción de teléfonos inteligentes.

- Defina los requisitos para los usuarios. Primero, determine cuál información se espera que se destruya al momento de iniciar el proceso y cuáles son los parámetros para los usuarios. Estos parámetros deben ser claros, específicos y fácilmente entendidos por los empleados. Esto ayudará a los usuarios a entender cuándo deben comenzar el proceso.

- Establecer los plazos para la autodestrucción. Una vez que se hayan definido los parámetros de los usuarios, el siguiente paso es establecer los plazos para la autodestrucción. Esto le ayudará a asegurarse de que todos los usuarios cumplan con los tiempos establecidos. Además, necesita establecer tanto límites máximos como mínimos para asegurarse de que los plazos establecidos sean seguidos.

- Implementar un proceso de verificación. Esto le ayuda a verificar si los empleados realmente cumplen con los parámetros y plazos definidos anteriormente. Puede usar herramientas como software de vigilancia para ayudarle a comprobar los dispositivos, lo que le permitirá asegurarse de que toda la información se borra correctamente.

- Haga un seguimiento de los datos. Esto le permitirá saber exactamente quiénes han estado involucrados en el proceso de auto-destrucción. Esto le ayudará a identificar qué usuarios cumplen con los parámetros y con los plazos establecidos y quiénes no. Esto es importante para asegurarse de que toda la información se elimine correctamente.

- Mantenga una comunicación adecuada. La comunicación es una parte importante para asegurarse de que todas las partes involucradas están al tanto de cuándo comienza el proceso, cuáles son los parámetros y cuáles son los plazos establecidos. Por lo tanto, debe asegurarse de que todos los usuarios sepan cómo seguir el proceso y que estén al tanto de las actualizaciones.

Los pasos que hemos discutido aquí son solo una forma de asegurar la autodestrucción de teléfonos inteligentes. Si actualmente está implementando la funcionalidad de auto-destrucción en su empresa, estos pasos le ayudarán a asegurarse de que el proceso se ejecute sin problemas. Además, los plazos establecidos y las herramientas de verificación le ayudarán a asegurarse de que ninguna información privada se filtre. Por lo tanto, estos pasos son una parte crítica de cualquier plan de auto-destrucción de teléfonos inteligentes.

6. Aprovechando las tecnologías de autodestrucción de teléfonos

Actualmente, hay muchos teléfonos con la capacidad de habilitar funciones de autodestrucción. Estas funciones son útiles cuando se comparte contenido confidencial a través de teléfonos. Si la información está mejor controlada, también será más segura. Sin embargo, hay algunas consideraciones que hay que tener cuando se usan estas tecnologías. Aquí hay una guía detallada sobre cómo aprovechar al máximo las tecnologías de autodestrucción de teléfonos:

- Revise y configure los ajustes de los teléfonos. La mayoría de los teléfonos viene con ciertas funciones de autodestrucción desactivadas de forma predeterminada. Por lo tanto, es importante descubrir cuáles funciones están habilitadas, cómo configurarlas y cómo mantenerlas seguras. Esto garantizará que solo se elimine el contenido que el usuario desea eliminar.

- Estudie los protocolos de seguridad de los fabricantes de teléfonos. Al comprender los protocolos de seguridad de los teléfonos, los usuarios pueden asegurarse de que los medios de información sean completamente seguros al usar la funcionalidad de autodestrucción. Cada fabricante tiene diferentes protocolos de seguridad, por lo que los usuarios deben tener en cuenta estos estándares.

- Utilice herramientas de seguridad adecuadas. Para aprovechar al máximo las tecnologías de autodestrucción, es importante asegurarse de que los teléfonos sean lo más seguros posible. Esto implica el uso de herramientas de seguridad como codificación, archivos cifrados, autenticación de dos factores e incluso una VPN. Estas herramientas asegurarán que los datos sean seguros y que el contenido se elimine correctamente y de forma permanente.

Al seguir estos pasos, los usuarios pueden aprovechar al máximo las funciones de autodestrucción de teléfonos. Estas tecnologías ofrecen una excelente forma de garantizar la seguridad de la información al compartirla a través de teléfonos. Si los usuarios configuran estas funciones adecuadamente, pueden beneficiarse de su uso en términos de seguridad.

7. Verificando el correcto funcionamiento de la autodestrucción de teléfonos

Verificar el correcto funcionamiento de la autodestrucción de teléfonos es una tarea extremadamente importante. Debido a que los teléfonos inteligentes se han convertido en movilizadores de nuestra vida cotidiana, la protección de la información confidencial se vuelve cada vez más necesario. Este comando de autodestrucción ofrece seguridad para los usuarios y sus archivos almacenados en un dispositivo Médico, es por eso que se les ofrece la solución de destruirlos cuando estos cumplan su periodo de garantía. Aquí encontrarás todos los pasos necesarios para verificar el correcto funcionamiento de la autodestrucción de teléfonos:

Para empezar, es necesario obtener el control del dispositivo. Esto puede lograrse descargando el control remoto de la empresa a cargo del mantenimiento del teléfono. Esto permitirá al usuario administrar la configuración y realizar diferentes pruebas para verificar el funcionamiento de la autodestrucción. Una vez descargado, el paso siguiente consiste en iniciar el proceso de autodestrucción. Esto se logra mediante el uso de diferentes herramientas software, como por ejemplo buscar la opción de “autodestrucción” en el menú de ajustes, o usar el control remoto para encender el sistema y ejecutar la acción.

Finalmente, para verificar el éxito de la autodestrucción, se pueden usar diferentes herramientas de detección de datos. Estas herramientas son capaces de leer y detectar la eliminación exitosa del sistema operativo así como cualquier código malicioso que haya quedado almacenado. Una vez ejecutado el proceso, se pueden realizar pruebas extra con el hardware que aún queda operativo, para garantizar una verificación completa de la destrucción de la información.

Esperamos que le haya resultado útil este artículo sobre los pasos para automatizar la destrucción de su teléfono. Si tuvo éxito aplicando estos consejos, probablemente logró preservar su privacidad y hay que destacar que esta es cada vez más una realidad necesaria para vivir en un mundo hiperconectado. Recuerde que tecnologías como estas le ayudan a conservar completamente sus datos y debe aplicarla para obtener los mejores resultados.

Deja una respuesta

Sigue Leyendo